L’essentiel à retenir : la sécurité maximale sur Zoom impose l’activation manuelle du chiffrement de bout en bout (E2EE) pour garantir que seules les parties prenantes possèdent les clés de déchiffrement. Ce protocole protège les échanges stratégiques contre toute interception, même par l’infrastructure cloud. En adoptant la version 6.0.10, la plateforme intègre désormais une protection post-quantique pour anticiper les menaces futures.

Le renforcement constant des protocoles de chiffrement et la correction des vulnérabilités XMPP témoignent d’une volonté de garantir une fiabilité industrielle aux échanges numériques. Cet article analyse comment configurer la sécurité Zoom pour transformer une simple réunion en un sanctuaire de confidentialité parfaitement hermétique. Vous y découvrirez les leviers techniques permettant d’allier une protection de données rigoureuse à une image de marque irréprochable lors de vos sessions stratégiques.

- Sécurité Zoom : déchiffrer les protocoles AES-256 et E2EE

- Blindage des accès : au-delà du simple mot de passe

- Gestion souveraine des participants en cours de session

- Protection des actifs : enregistrements et flux de données

Sécurité Zoom : déchiffrer les protocoles AES-256 et E2EE

Après avoir posé le décor sur l’importance de la confidentialité, on entre directement dans le moteur technique de la plateforme pour voir ce qui protège vos échanges.

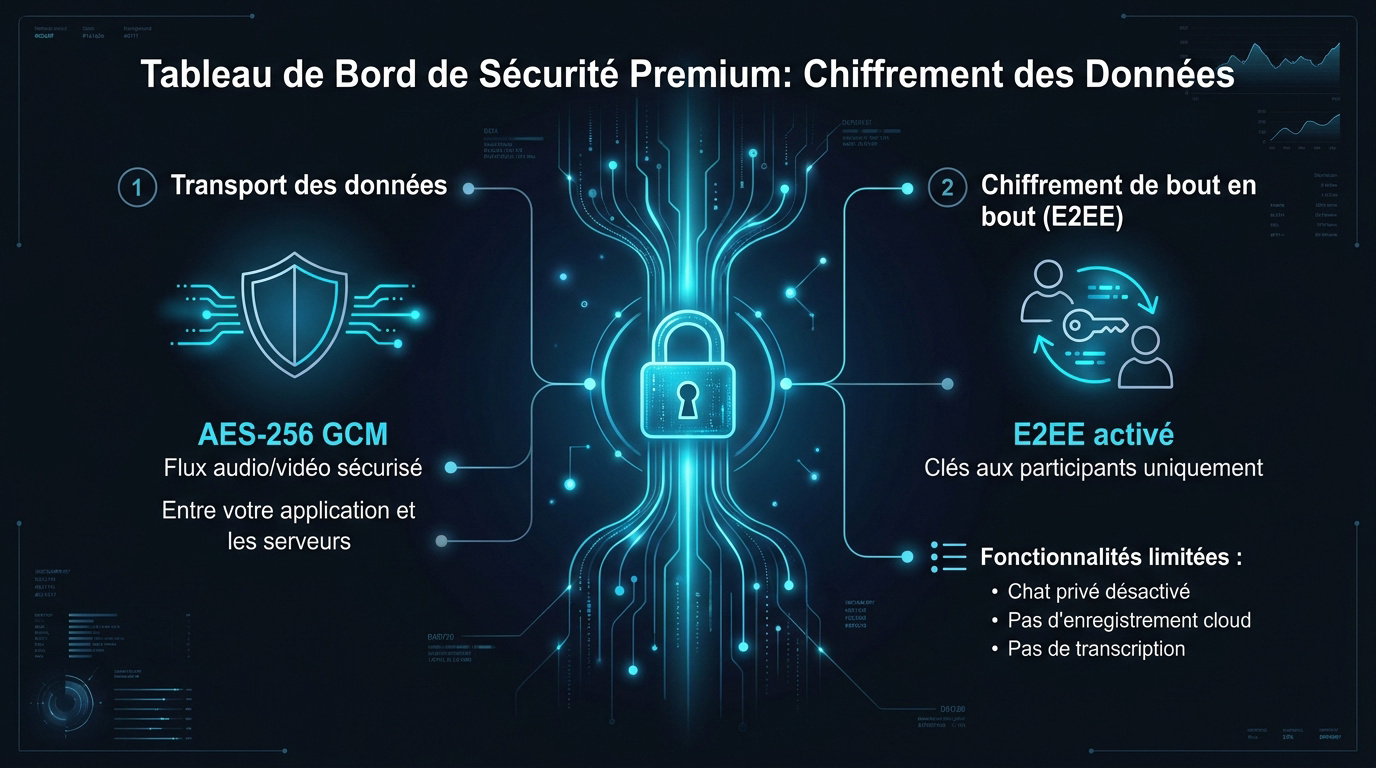

Le standard AES-256 GCM pour le transport des données

Zoom utilise par défaut l’algorithme AES-256 GCM. Ce protocole sécurise les flux audio et vidéo durant leur transit. C’est le standard industriel actuel.

Les données sont protégées entre votre application et les serveurs de l’entreprise. Ce mécanisme empêche l’interception des paquets par des tiers malveillants. Les clés de chiffrement sont gérées par l’infrastructure cloud. Cela garantit une fluidité optimale sans sacrifier la protection de base.

Histoire de la visioconférence et acteurs clés du marché en 2026. L’évolution des protocoles montre une maturité croissante des outils.

Mise en place du chiffrement de bout en bout (E2EE)

Pour une confidentialité totale, activez l’option E2EE dans vos paramètres de compte. Cette fonction donne les clés de chiffrement uniquement aux participants. Personne d’autre ne peut accéder au contenu.

- Désactivation du chat privé

- Impossibilité de rejoindre avant l’hôte

- Suppression de l’enregistrement cloud

- Absence de transcription

Notez que ce niveau maximal de sécurité bride certaines fonctionnalités collaboratives usuelles. Il faut choisir entre protection absolue et confort d’usage. C’est un arbitrage nécessaire pour les réunions hautement stratégiques ou sensibles.

Blindage des accès : au-delà du simple mot de passe

Le chiffrement est une chose, mais empêcher les intrus de franchir la porte numérique en est une autre, tout aussi capitale.

Configuration des salles d’attente et codes complexes

La salle d’attente est votre premier rempart contre les invités surprises. Elle permet de vérifier l’identité de chaque personne avant l’entrée. C’est un filtre manuel simple mais redoutable.

Ne vous contentez jamais de codes d’accès trop basiques ou prévisibles. Exigez des combinaisons alphanumériques complexes pour vos sessions privées. Cela limite drastiquement les risques de « Zoombombing ». Un bon matériel de visioconférence facilite parfois la gestion de ces accès sécurisés.

Matériel de visioconférence : quel équipement choisir en 2026 ?. La sécurité logicielle complète toujours une installation physique robuste.

Authentification via SAML et restriction par domaines

Les entreprises doivent privilégier l’authentification unique via le protocole SAML. Cela lie l’accès aux identifiants internes de la société. La gestion des droits devient alors centralisée et fluide.

Vous pouvez aussi restreindre les réunions aux seuls domaines d’e-mail approuvés par votre organisation. Les utilisateurs externes seront automatiquement bloqués. C’est une barrière efficace pour protéger vos secrets industriels.

| Méthode d’accès | Niveau de sécurité | Usage recommandé |

|---|---|---|

| Mot de passe simple | Faible | Réunions informelles |

| Salle d’attente | Moyen | Entretiens et petits groupes |

| Authentification SSO/SAML | Élevé | Accès collaborateurs standards |

| Restriction par domaine | Très élevé | Comités de direction et R&D |

La sécurité Zoom repose sur cette granularité des contrôles. En combinant ces barrières, vous transformez une simple réunion en un espace de travail hermétique aux menaces extérieures.

Gestion souveraine des participants en cours de session

Une fois la réunion lancée, l’hôte doit garder les mains sur le volant pour réagir au moindre comportement suspect.

Verrouillage des fonctionnalités de partage et de chat

Limitez le partage d’écran aux seuls hôtes dès le début de la session. Cela évite l’affichage de contenus inappropriés par un tiers. C’est une règle d’or pour les webinaires.

Désactivez le chat entre participants si l’ambiance devient perturbatrice ou hors sujet. Vous gardez ainsi le contrôle total sur le flux de discussion. La concentration du groupe reste alors préservée.

Pour des conseils sur l’équipement adapté à ces contrôles, voyez les Équipements Zoom : quel matériel pour vos visioconférences ?. Une interface tactile dédiée simplifie grandement ces manipulations d’urgence.

Réaction immédiate face aux intrusions et comportements déviants

En cas d’intrusion, utilisez immédiatement le bouton de sécurité pour expulser le perturbateur. Verrouillez ensuite la réunion pour empêcher son retour. La réactivité est votre meilleure arme ici.

Signalez systématiquement les incidents graves aux équipes de confiance de Zoom via l’interface. Joignez des captures d’écran si nécessaire pour étayer votre dossier. Cette démarche aide à bannir les comptes malveillants de la plateforme. C’est un acte citoyen pour la communauté numérique globale.

La Sécurité Zoom repose sur des actions correctives rapides et précises que tout hôte doit maîtriser :

- Suspendre les activités

- Supprimer un utilisateur

- Signaler à Zoom

- Verrouiller la réunion

Protection des actifs : enregistrements et flux de données

La sécurité ne s’arrête pas quand on quitte l’appel ; les traces numériques laissées derrière nécessitent une vigilance tout aussi stricte.

Sécurité des enregistrements : stockage local vs cloud

L’enregistrement local sur votre disque dur offre un contrôle physique total. Pourtant, le stockage cloud facilite le partage sécurisé entre collaborateurs autorisés. Le choix dépend de votre politique de données interne.

Les fichiers dans le cloud doivent être protégés par des mots de passe. Utilisez aussi des clés de gestion spécifiques pour renforcer le chiffrement des archives. Cela prévient les fuites accidentelles.

Pour une installation professionnelle gérant ces flux, contactez un installateur visioconférence entreprise spécialisé. Ils optimisent souvent la structure de stockage pour garantir une sécurité maximale.

Traçabilité par filigranes et purge automatique des fichiers

Activez les filigranes visuels pour afficher l’adresse e-mail du spectateur sur l’image. Cela dissuade fortement les captures d’écran non autorisées. La traçabilité devient alors un outil de dissuasion efficace.

Programmez une purge automatique des documents partagés dans le chat après chaque session. Cette hygiène numérique limite la persistance de données sensibles sur les serveurs. C’est une excellente pratique pour respecter les normes RGPD. Moins vous stockez de données inutiles, moins vous prenez de risques.

Voici les outils concrets pour verrouiller vos échanges :

- Filigrane audio

- Filigrane visuel

- Suppression automatique du chat

- Chiffrement des enregistrements cloud

Maîtriser la sécurité Zoom exige d’activer le chiffrement AES-256 GCM, de verrouiller vos accès via la salle d’attente et d’automatiser la purge des données sensibles. Ces protocoles garantissent l’intégrité de vos échanges stratégiques. Agissez dès maintenant pour transformer vos visioconférences en forteresses numériques imprenables.

FAQ

Quel est le niveau de chiffrement utilisé par défaut sur Zoom ?

Par défaut, Zoom sécurise les flux de données avec l’algorithme AES-256 GCM. Ce standard industriel garantit la confidentialité et l’intégrité de vos échanges audio et vidéo en transit, protégeant ainsi vos sessions contre l’interception par des tiers malveillants.

Comment fonctionne le chiffrement de bout en bout (E2EE) ?

Le mode E2EE génère les clés de chiffrement directement sur les appareils des participants, et non sur les serveurs de Zoom. Cela signifie que Zoom n’a aucun accès au contenu de vos réunions. Pour l’activer, vous devez utiliser l’application dédiée et accepter la désactivation de certaines fonctions comme l’enregistrement cloud ou la transcription en direct.

Comment vérifier que ma réunion est réellement sécurisée ?

Un indicateur visuel sous forme de bouclier vert avec un cadenas s’affiche en haut de votre fenêtre pour confirmer le chiffrement de bout en bout. Pour une certitude absolue, l’hôte peut lire un code de sécurité à voix haute que chaque participant doit comparer sur son propre écran.

Quelles sont les mesures pour empêcher l’intrusion d’inconnus ?

Le blindage des accès repose sur l’activation systématique de la salle d’attente et l’exigence de codes d’accès alphanumériques complexes. Pour les entreprises exigeantes, l’authentification via le protocole SAML (SSO) permet de restreindre l’entrée aux seuls collaborateurs authentifiés par l’annuaire interne.

Peut-on tracer l’origine d’une fuite d’information sur un enregistrement ?

Oui, l’activation des filigranes visuels permet de superposer l’adresse e-mail du spectateur sur le contenu partagé. Il existe également un filigrane audio qui incorpore les données du participant dans la piste sonore, dissuadant ainsi toute capture d’écran ou enregistrement sauvage non autorisé.

Pourquoi est-il crucial de maintenir l’application Zoom à jour ?

Les mises à jour, comme la version 5.10.0, intègrent des correctifs critiques contre des vulnérabilités telles que l’injection de scripts ou les attaques de type « man-in-the-middle ». Suivre les bulletins de sécurité de Zoom est indispensable pour garantir une protection contre les failles CVE documentées.